Vous vous réveillez à 2 heures du matin pour boire un verre d'eau. En passant devant la chambre de votre adolescent, vous remarquez la lueur bleue distincte d'un écran qui se reflète sous la porte. Le lendemain matin, il est épuisé et a du mal à se concentrer. Vous ouvrez votre tableau de bord de contrôle parental habituel et vérifiez les rapports. Selon Google FamilyLink, l'appareil a été verrouillé à 22h00. Vous utilisez la fonction de localisation, et elle indique que le téléphone se trouve exactement là où il devrait être : sur sa table de chevet. Alors, que s'est-il réellement passé entre minuit et l'aube ?

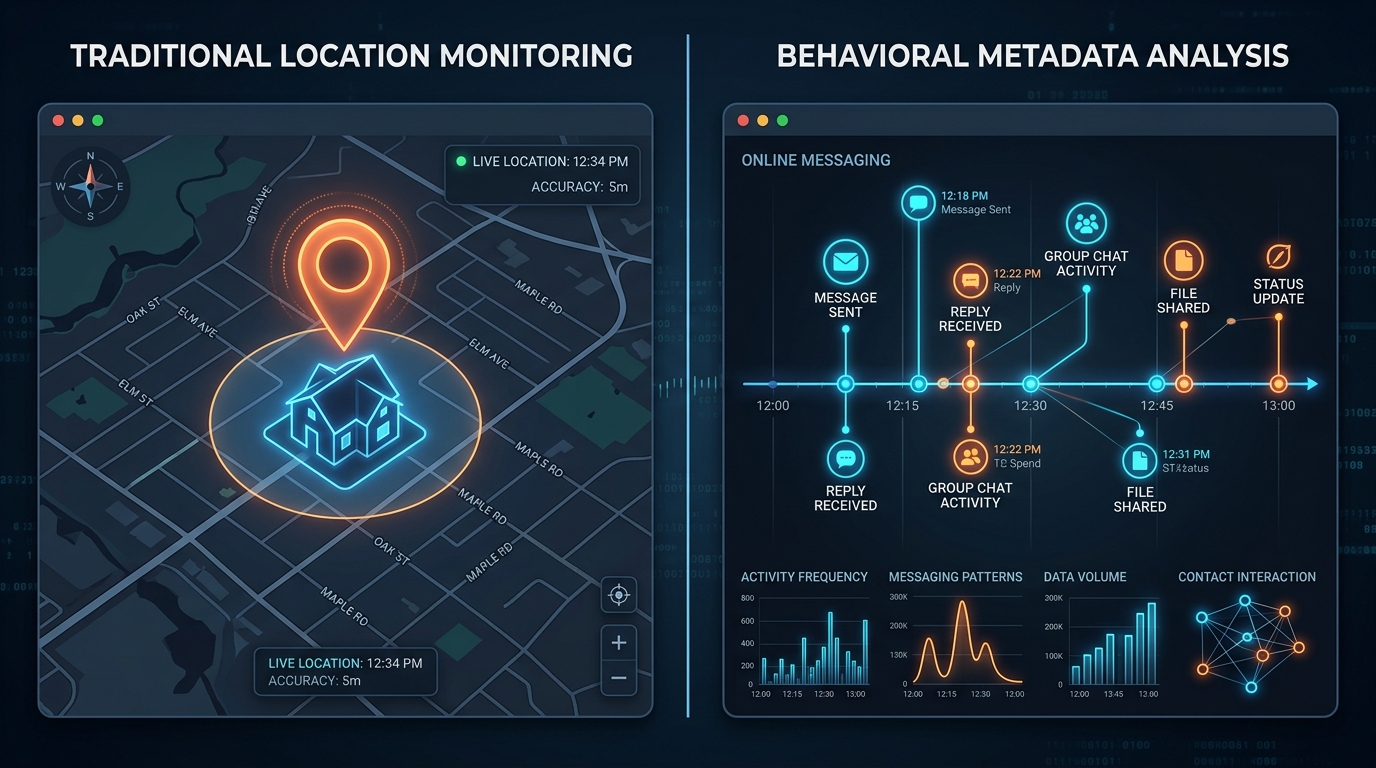

La sécurité numérique des familles modernes exige de comparer les restrictions physiques des appareils directement avec le suivi de l'activité comportementale. Alors que les contrôles parentaux traditionnels reposent sur le verrouillage d'un matériel spécifique ou le suivi de coordonnées GPS, les traqueurs d'activité de messagerie analysent quand et pendant combien de temps un utilisateur est en ligne sur plusieurs plateformes, offrant une image plus claire des habitudes numériques sans jamais lire les messages privés.

Dans mon travail quotidien de développeur de logiciels spécialisé dans le traitement du langage naturel et les chatbots IA, je passe beaucoup de temps à observer comment les humains communiquent. Les données textuelles ne sont qu'une partie de l'équation. Souvent, les métadonnées — les horodatages, la fréquence des sessions, les passages d'un appareil à l'autre — racontent une histoire bien plus révélatrice sur le comportement humain. Lorsque nous appliquons cette perspective technique à la sécurité familiale, le contraste entre les anciennes méthodes et les réalités numériques actuelles devient évident.

La géolocalisation ne peut pas surveiller les couvre-feux numériques

Pendant des années, l'approche standard de la surveillance familiale reposait lourdement sur les données spatiales. Vous installez une application de sécurité familiale, et elle interroge un serveur pour vous dire si un appareil a quitté la zone scolaire.

L'approche traditionnelle : Un parent ouvre une interface cartographique pour vérifier la sécurité physique. Si le point se trouve à l'intérieur de la maison, on suppose que l'enfant est en sécurité et probablement endormi.

La réalité moderne : La présence physique ne garantit plus la sécurité numérique. Un adolescent peut être physiquement en sécurité dans son lit tout en discutant activement avec des inconnus sur un second appareil. De plus, les verrouillages au niveau de l'appareil sont relativement faciles à contourner. Un enfant astucieux ouvrira simplement WhatsApp Web ou Telegram Web sur un ordinateur portable scolaire après que son appareil Android principal soit passé en mode verrouillage. L'outil de localisation physique enregistre un mouvement nul, manquant complètement trois heures de messagerie active.

Les recherches réactives répondent aux mauvaises questions de sécurité

Lorsque des numéros inconnus apparaissent sur un appareil familial, les parents s'appuient souvent sur un ensemble d'outils de recherche. Cette approche tente de résoudre la sécurité numérique de manière réactive plutôt que proactive.

La méthode réactive : Vous voyez un numéro inconnu sur un identifiant d'appel ou une notification. Vous cherchez immédiatement un outil de recherche de numéro de téléphone gratuit. Vous essayez peut-être un annuaire inversé pour savoir qui tente de contacter votre enfant. Ces recherches de numéros de téléphone peuvent occasionnellement identifier un télévendeur ou un escroc connu.

La méthode proactive : Savoir qui a appelé une fois est bien moins utile que de savoir à quelle fréquence un membre de votre famille est actif en ligne. Un appel inconnu sporadique est un désagrément ; une habitude persistante d'être en ligne à 3 heures du matin sur une version personnalisée de GB WhatsApp ou sur l'application Telegram indique un changement de comportement. Les recherches réactives sont une solution ponctuelle, tandis que le suivi des fenêtres d'activité quotidiennes établit une base de référence pour des routines saines.

L'architecture multi-plateforme remplace le suivi monocanal

L'industrie s'éloigne de l'analyse de flux de données isolés. Des données récentes suggèrent que tenter de surveiller le comportement numérique via un seul canal est de moins en moins efficace.

Selon le rapport Mobile App Trends 2024 publié par Adjust, les sessions d'applications mondiales ont augmenté de 7 % d'une année sur l'autre, et les dépenses de consommation ont dépassé la barre des 167 milliards de dollars. Le rapport souligne qu'une mesure efficace dépend désormais fortement de l'architecture multi-plateforme plutôt que de points de données monocanaux.

Les familles sont confrontées à ce même défi technique.

Si vous ne surveillez que le temps d'écran d'un iPhone, vous manquez la tablette. Si vous ne restreignez que les SMS, vous manquez les plateformes de messagerie instantanée. Comme mon collègue Deniz Yılmaz l'a noté concernant le suivi multi-plateforme, comprendre les habitudes numériques modernes nécessite d'analyser la synchronisation multi-support. Vous devez voir la chronologie complète, comblant le fossé entre les sessions mobiles et les clients web sur ordinateur.

La vie privée exige une analyse des métadonnées plutôt qu'une lecture invasive

L'un des équilibres les plus difficiles à trouver dans la surveillance familiale est de maintenir la confiance tout en assurant la sécurité. Comparer la lecture invasive des messages à l'analyse des métadonnées montre pourquoi cette dernière est plus viable.

L'approche invasive : Exiger des mots de passe, confisquer physiquement les téléphones pour lire les journaux de chat ou installer des logiciels d'enregistrement d'écran cachés. Cela brise souvent la confiance. De plus, les attentes en matière de confidentialité évoluent. Le rapport Adjust a noté que les utilisateurs d'iOS acceptant l'App Tracking Transparency (ATT) sont passés de 35 % à 38 %. Même les plus jeunes utilisateurs deviennent très protecteurs de leurs données personnelles.

L'approche par métadonnées : Au lieu de lire ce qui est dit, vous surveillez les horodatages des moments où ils le disent. C'est exactement ce que Seen : WA Family Online Tracker est conçu pour gérer. Il se concentre directement sur les données de « dernière présence » de WhatsApp et Telegram. En observant quand un profil se connecte et se déconnecte, l'application construit un graphique d'activité. Vous n'avez pas besoin de lire des conversations privées pour savoir qu'un adolescent était éveillé et envoyait des messages deux heures après son heure de coucher.

La performance native et la fiabilité dictent l'adoption à long terme

La comparaison finale repose sur l'utilisabilité. Les outils que les parents utilisent doivent fonctionner de manière fiable sans entraver les performances de l'appareil.

Outils d'interception lourds : Les applications qui tentent d'intercepter chaque frappe de clavier ou de diffuser en continu des données GPS vident la batterie de manière agressive. Elles ralentissent l'appareil cible, ce qui crée des frictions. Les données sur le comportement des utilisateurs suggèrent que près de 70 % des utilisateurs supprimeront une application après la première utilisation si elle impacte gravement la vitesse de l'appareil ou l'autonomie.

Analyses légères : Les traqueurs de métadonnées basés sur le cloud fonctionnent indépendamment du processeur de l'appareil cible. Étant donné que des outils comme Seen fonctionnent en observant les signaux de statut réseau publics plutôt qu'en exécutant des processus lourds en arrière-plan sur le téléphone de l'enfant, ils évitent complètement de vider la batterie.

Si vous souhaitez mettre fin aux disputes constantes sur les écrans, établir des règles transparentes basées sur des données d'activité objectives est une étape logique. Comprendre la différence technique entre imposer un verrouillage physique et observer un modèle comportemental permet aux parents de s'attaquer au vrai problème : le manque de sommeil et les limites numériques. Nous concevons des outils chez ParentalPro Apps précisément parce que capturer les bons signaux — sans franchir la ligne de l'invasion de la vie privée — favorise une communication plus saine.