تستيقظ في الثانية صباحاً لتشرب كوباً من الماء. وبينما تمر بجانب غرفة نوم ابنك المراهق، تلاحظ وهجاً أزرق خافتاً ومميزاً لشاشة ينعكس من تحت الباب. في صباح اليوم التالي، يبدو عليهم الإرهاق ويعانون من صعوبة في التركيز. تفتح لوحة تحكم الرقابة الأبوية القياسية وتتحقق من السجلات؛ ووفقاً لتطبيق Google FamilyLink، تم قفل الجهاز في الساعة 10:00 مساءً. تنقر على ميزة تحديد موقع الهاتف، فتظهر لك أن الجهاز موجود تماماً حيث ينبغي أن يكون — على الطاولة الجانبية لسريرهم. إذاً، ما الذي حدث بالضبط بين منتصف الليل والصباح؟

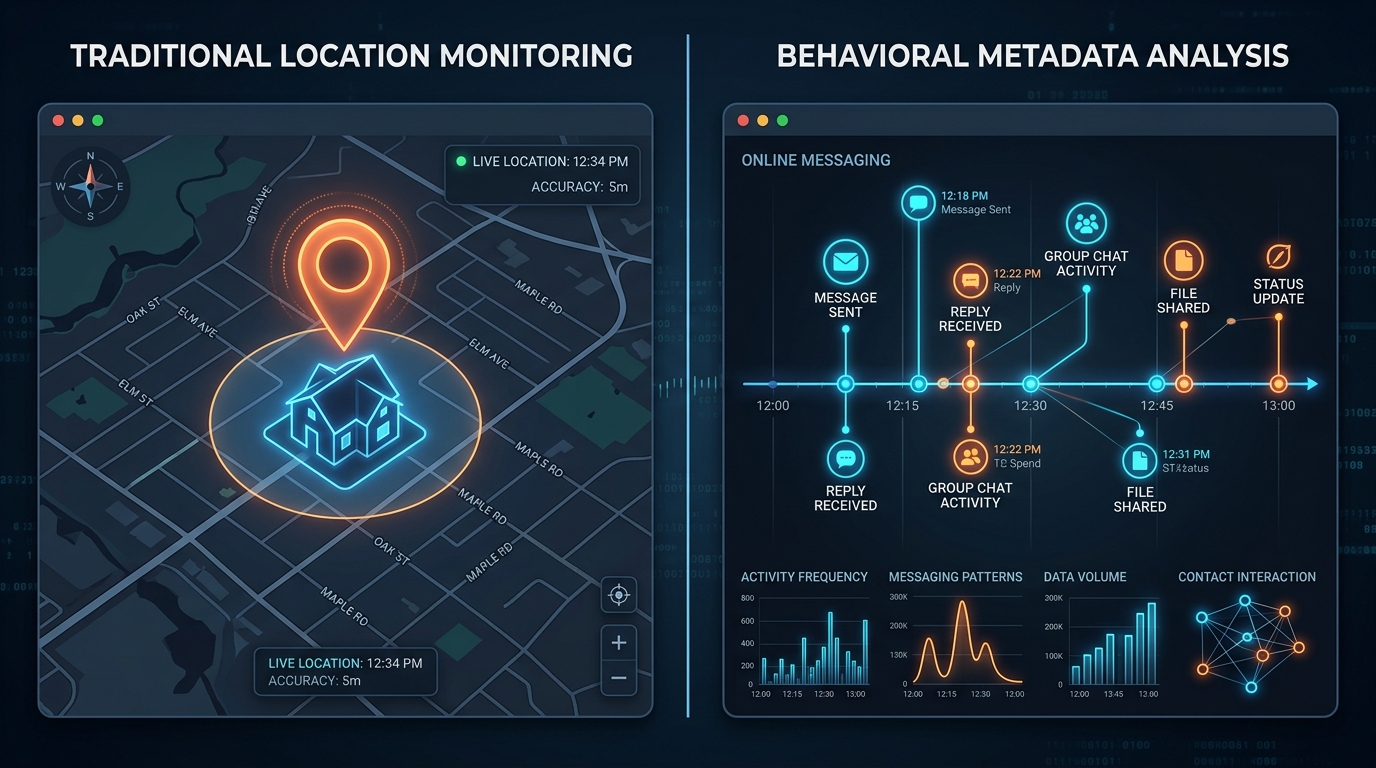

تتطلب السلامة الرقمية للعائلات الحديثة مقارنة القيود المادية المفروضة على الجهاز مباشرةً مع مراقبة النشاط السلوكي. وبينما تعتمد أدوات الرقابة الأبوية التقليدية على قفل أجهزة معينة أو تتبع إحداثيات نظام تحديد المواقع (GPS)، تقوم أدوات تتبع نشاط المراسلة بتحليل توقيت ومدة تواجد المستخدم على الإنترنت عبر منصات متعددة، مما يوفر صورة أوضح للعادات الرقمية دون الحاجة فعلياً إلى قراءة الرسائل الخاصة.

في عملي اليومي كمطور برمجيات متخصص في معالجة اللغات الطبيعية وروبوتات الدردشة المدعومة بالذكاء الاصطناعي، أقضي وقتاً طويلاً في دراسة كيفية تواصل البشر. بيانات النصوص ليست سوى جزء واحد من المعادلة؛ فغالباً ما تحكي البيانات الوصفية (Metadata) — مثل الطوابع الزمنية، وتكرار الجلسات، والانتقال بين الأجهزة المتعددة — قصة أكثر كشفاً عن السلوك البشري. وعندما نطبق هذا المنظور التقني على سلامة الأسرة، يصبح التباين بين الأساليب القديمة والواقع الرقمي الحالي واضحاً تماماً.

مقاييس الموقع الجغرافي لا يمكنها مراقبة "حظر التجوال الرقمي"

لسنوات، اعتمد النهج القياسي لمراقبة الأسرة بشكل كبير على البيانات المكانية. تقوم بتثبيت تطبيق لسلامة العائلة، ويرسل إشارة إلى خادم ليخبرك ما إذا كان الجهاز قد غادر منطقة المدرسة أم لا.

النهج التقليدي: يفتح الوالدان واجهة الخريطة للتحقق من السلامة الجسدية. إذا كانت النقطة داخل المنزل، فالاقتراض هو أن الطفل آمن ومن المفترض أنه نائم.

الواقع الحديث: التواجد الجسدي لم يعد يعني السلامة الرقمية. قد يكون المراهق آمناً جسدياً في سريره ولكنه يدردش بنشاط مع غرباء على جهاز ثانٍ. علاوة على ذلك، من السهل نسبياً تجاوز عمليات القفل على مستوى الجهاز؛ فالطفل الذكي سيقوم ببساطة بفتح واتساب ويب (WhatsApp Web) أو تليجرام ويب (Telegram Web) على كمبيوتر محمول مدرسي بعد دخول جهازه الأندرويد الأساسي في وضع الإغلاق. في هذه الحالة، تسجل أداة الموقع الجغرافي انعدام الحركة، وتفشل تماماً في رصد ثلاث ساعات من المراسلة النشطة.

عمليات البحث التفاعلية عن الأرقام تجيب على الأسئلة الخاطئة

عندما تظهر أرقام غير معروفة على جهاز العائلة، غالباً ما يعتمد الآباء على مجموعة من أدوات البحث. يحاول هذا النهج حل مشكلة السلامة الرقمية بشكل تفاعلي (رد فعل) بدلاً من أن يكون استباقياً.

الأسلوب التفاعلي: ترى رقماً غريباً في سجل المكالمات أو في إشعار، فتبحث فوراً عن أداة مجانية للبحث عن رقم الهاتف. قد تجرب البحث العكسي عن رقم الهاتف أو تستخدم خدمات معرفة اسم المتصل لمعرفة من يحاول الاتصال بطفلك. يمكن لهذه الاستعلامات المجانية للبحث العكسي أن تحدد أحياناً هوية مسوق عبر الهاتف أو محتال معروف.

الأسلوب الاستباقي: معرفة من اتصل مرة واحدة أقل فائدة بكثير من معرفة مدى تكرار نشاط فرد عائلتك على الإنترنت. المكالمة المجهولة العارضة هي مجرد إزعاج، أما النمط المستمر للتواجد على الإنترنت في الساعة 3:00 صباحاً على نسخة معدلة من واتساب (GB WhatsApp) أو تطبيق تليجرام فيشير إلى تحول سلوكي. عمليات البحث التفاعلية هي حل لمرة واحدة، بينما يؤسس تتبع فترات النشاط اليومي مرجعاً للعادات الصحية.

بنية المنصات المتعددة تحل محل التتبع أحادي القناة

تتجه الصناعة بعيداً عن تحليل تدفقات البيانات المنعزلة. تشير البيانات الحديثة إلى أن محاولة مراقبة السلوك الرقمي من خلال قناة واحدة أصبحت غير فعالة بشكل متزايد.

وفقاً لتقرير اتجاهات تطبيقات الهاتف المحمول 2024 الصادر عن Adjust، زادت جلسات التطبيقات العالمية بنسبة 7% سنوياً، وتجاوز إنفاق المستهلكين حاجز 167 مليار دولار. ويوضح التقرير أن القياس الفعال يعتمد الآن بشكل كبير على بنية المنصات المتعددة بدلاً من نقاط البيانات أحادية القناة.

تواجه العائلات هذا التحدي التقني ذاته.

إذا كنت تراقب فقط وقت شاشة هاتف الآيفون، فستفوتك الأجهزة اللوحية. وإذا قمت بتقييد الرسائل النصية القصيرة (SMS) فقط، فستفوتك منصات المراسلة الفورية. وكما أشار زميلي دنيز يلماز بخصوص تتبع المنصات المتعددة، فإن فهم العادات الرقمية الحديثة يتطلب تحليل المزامنة عبر المنصات؛ فأنت بحاجة إلى رؤية الجدول الزمني الكامل، وسد الفجوة بين جلسات الهاتف المحمول وتطبيقات سطح المكتب.

توقعات الخصوصية تفرض تحليل البيانات الوصفية بدلاً من التجسس الجائر

من أصعب التوازنات في مراقبة العائلة هو الحفاظ على الثقة مع ضمان السلامة. تظهر المقارنة بين القراءة الجائرة للرسائل وتحليل البيانات الوصفية سبب كون الأخير أكثر استدامة.

النهج الجائر: المطالبة بكلمات المرور، أو مصادرة الهواتف فعلياً لقراءة سجلات الدردشة، أو تثبيت برامج مخفية لتسجيل الشاشة. هذا غالباً ما يدمر الثقة. علاوة على ذلك، فإن توقعات الخصوصية تتغير؛ حيث أشار تقرير Adjust نفسه إلى أن مستخدمي iOS الذين وافقوا على تتبع التطبيقات (ATT) ارتفع من 35% إلى 38%. وحتى المستخدمون الأصغر سناً أصبحوا حريصين جداً على حماية بياناتهم الشخصية.

نهج البيانات الوصفية: بدلاً من قراءة ما يقال، تقوم بمراقبة الطوابع الزمنية لموعد قوله. هذا هو بالضبط ما صُمم تطبيق Seen: WA Family Online Tracker للتعامل معه؛ حيث يركز مباشرة على بيانات "آخر ظهور" في واتساب وتليجرام. ومن خلال مراقبة وقت دخول الملف الشخصي وخروجه، يبني التطبيق رسماً بيانياً للنشاط. لست بحاجة لقراءة المحادثات الخاصة لتعرف أن مراهقاً كان مستيقظاً ويراسل لمدة ساعتين بعد موعد نومه.

الأداء الموثوق يحدد مدى الاستمرار في استخدام الأدوات

تعتمد المقارنة النهائية على سهولة الاستخدام؛ إذ يجب أن تعمل الأدوات التي يستخدمها الآباء بشكل موثوق دون إعاقة أداء الجهاز.

أدوات الاعتراض الثقيلة: التطبيقات التي تحاول اعتراض كل ضغطة مفتاح أو بث بيانات الموقع الجغرافي باستمرار تستهلك عمر البطارية بشكل كبير، وتؤدي إلى إبطاء الجهاز المستهدف، مما يسبب نزاعات. تشير بيانات سلوك المستخدم إلى أن ما يقرب من 70% من المستخدمين سيحذفون التطبيق بعد الاستخدام الأول إذا كان يؤثر بشدة على سرعة الجهاز أو البطارية.

التحليلات الخفيفة: تعمل أدوات تتبع البيانات الوصفية المستندة إلى السحابة بشكل مستقل عن معالج الجهاز المستهدف. وبما أن أدوات مثل Seen تعمل من خلال مراقبة إشارات حالة الشبكة العامة بدلاً من تشغيل عمليات خلفية ثقيلة على هاتف الطفل، فإنها تتجنب استنزاف البطارية تماماً.

إذا كنت ترغب في الابتعاد عن الجدال المستمر حول الأجهزة، فإن وضع قواعد شفافة تعتمد على بيانات نشاط موضوعية هو خطوة منطقية. إن فهم الفرق التقني بين فرض قفل مادي ومراقبة نمط سلوكي يسمح للآباء بمعالجة المشكلة الفعلية: الحرمان من النوم والحدود الرقمية. نحن نبني الأدوات في تطبيقات ParentalPro تحديداً لأن التقاط الإشارات الصحيحة — دون تجاوز الخط الأحمر لخصوصية الأفراد — يعزز تواصلاً أكثر صحة.