Budzisz się o 2:00 rano, żeby napić się wody. Przechodząc obok pokoju nastolatka, dostrzegasz pod drzwiami słabą, charakterystyczną niebieską poświatę ekranu. Następnego ranka dziecko jest wyczerpane i ma problemy z koncentracją. Otwierasz standardowy panel kontroli rodzicielskiej i sprawdzasz logi. Według Google Family Link urządzenie zostało zablokowane o 22:00. Używasz funkcji lokalizacji telefonu, która pokazuje, że sprzęt leży dokładnie tam, gdzie powinien — na szafce nocnej. Co zatem wydarzyło się między północą a rankiem?

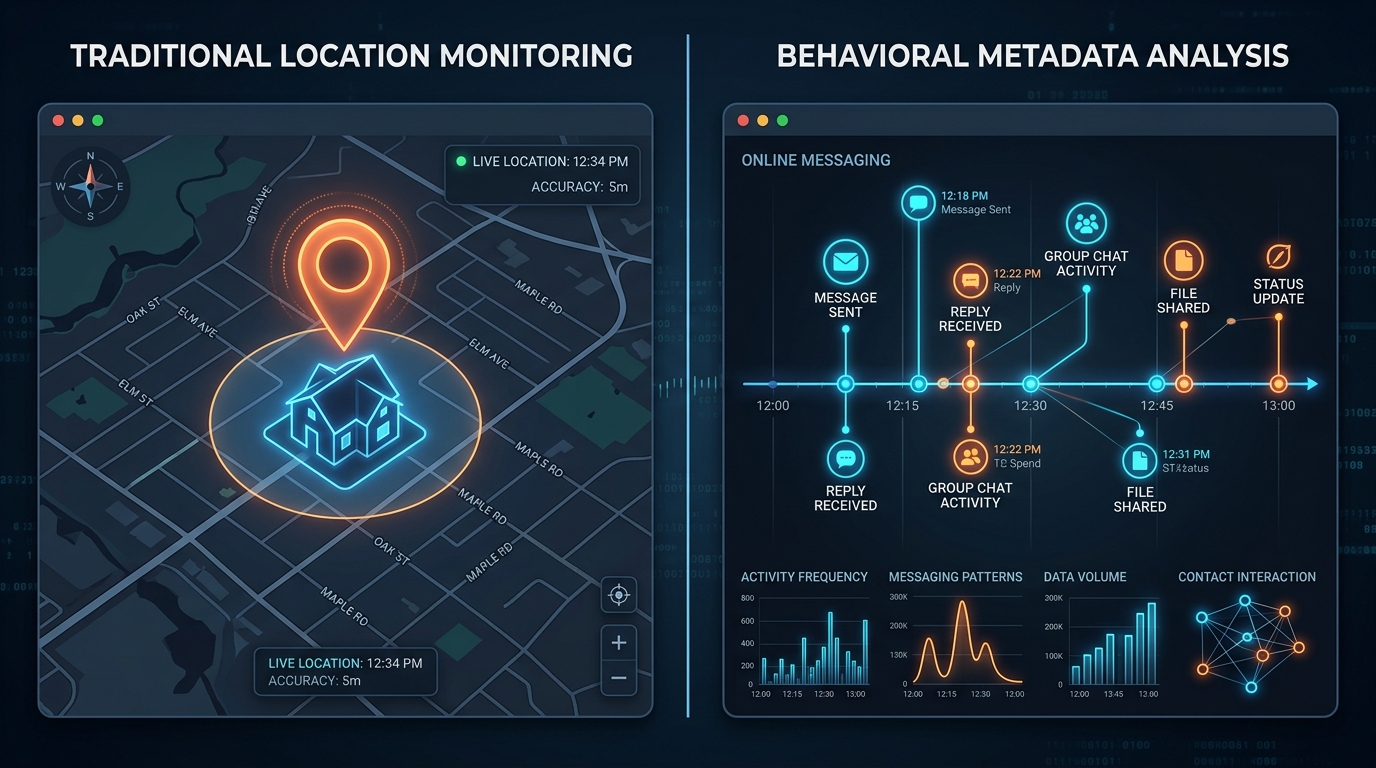

Współczesne bezpieczeństwo cyfrowe rodziny wymaga zestawienia fizycznych ograniczeń urządzeń bezpośrednio z monitorowaniem aktywności behawioralnej. Podczas gdy tradycyjne narzędzia kontroli rodzicielskiej opierają się na blokowaniu konkretnego sprzętu lub śledzeniu współrzędnych GPS, systemy śledzenia aktywności w komunikatorach analizują kiedy i jak długo użytkownik jest online na wielu platformach. Pozwala to uzyskać wyraźniejszy obraz nawyków cyfrowych bez konieczności czytania prywatnych wiadomości.

W mojej codziennej pracy jako programista specjalizujący się w przetwarzaniu języka naturalnego (NLP) i chatbotach AI, spędzam mnóstwo czasu na analizowaniu ludzkiej komunikacji. Dane tekstowe to tylko część równania. Często to metadane — znaczniki czasu, częstotliwość sesji, przełączanie się między urządzeniami — opowiadają znacznie ciekawszą historię o ludzkich zachowaniach. Gdy zastosujemy tę techniczną perspektywę do bezpieczeństwa rodziny, kontrast między starymi metodami a obecną cyfrową rzeczywistością staje się oczywisty.

Metryki lokalizacji fizycznej nie zastąpią cyfrowej godziny policyjnej

Przez lata standardowe podejście do monitoringu rodzinnego opierało się głównie na danych przestrzennych. Instalujesz aplikację bezpieczeństwa, a ona wysyła sygnał do serwera, informując, czy urządzenie opuściło strefę szkoły.

Tradycyjne podejście: Rodzic otwiera mapę, aby zweryfikować bezpieczeństwo fizyczne. Jeśli kropka znajduje się w domu, zakłada się, że dziecko jest bezpieczne i prawdopodobnie śpi.

Współczesna rzeczywistość: Obecność fizyczna nie jest już równoznaczna z bezpieczeństwem cyfrowym. Nastolatek może być fizycznie bezpieczny w swoim łóżku, ale jednocześnie aktywnie czatować z nieznajomymi na innym urządzeniu. Co więcej, blokady na poziomie urządzenia są stosunkowo łatwe do obejścia. Sprytne dziecko po prostu otworzy WhatsApp Web lub Telegram Web na laptopie szkolnym po tym, jak jego główny telefon z Androidem przejdzie w tryb blokady. Narzędzie do lokalizacji zarejestruje brak ruchu, całkowicie pomijając trzy godziny aktywnego czatowania.

Reaktywne wyszukiwanie informacji nie rozwiąże problemów bezpieczeństwa

Gdy na urządzeniu rodzinnym pojawiają się nieznane numery, rodzice często polegają na doraźnych narzędziach wyszukiwania. Takie podejście próbuje rozwiązać problemy bezpieczeństwa cyfrowego reaktywnie, a nie proaktywnie.

Metoda reaktywna: Widzisz dziwny numer w identyfikacji dzwoniącego lub powiadomieniu. Natychmiast szukasz darmowego narzędzia do sprawdzania numeru telefonu (tzw. reverse phone lookup) lub serwisu typu „kto dzwonił”, aby dowiedzieć się, kto próbuje skontaktować się z dzieckiem. Takie zapytania mogą okazjonalnie zidentyfikować telemarketera lub znanego oszusta.

Metoda proaktywna: Wiedza o tym, kto zadzwonił raz, jest znacznie mniej użyteczna niż świadomość tego, jak często członek rodziny jest aktywny online. Sporadyczne połączenie z nieznanego numeru to irytacja; stały wzorzec bycia online o 3:00 rano na zmodyfikowanej wersji GB WhatsApp lub w aplikacji Telegram wskazuje na zmianę behawioralną. Reaktywne sprawdzanie numerów to rozwiązanie jednorazowe, podczas gdy śledzenie dziennych okien aktywności pozwala ustalić punkt odniesienia dla zdrowej rutyny.

Architektura wieloplatformowa wypiera śledzenie jednokanałowe

Branża odchodzi od analizowania izolowanych strumieni danych. Najnowsze dane sugerują, że próba monitorowania zachowań cyfrowych za pomocą jednego kanału jest coraz mniej skuteczna.

Zgodnie z raportem Mobile App Trends 2024 opublikowanym przez Adjust, globalna liczba sesji w aplikacjach wzrosła o 7% rok do roku, a wydatki konsumentów przekroczyły próg 167 miliardów dolarów. Raport podkreśla, że skuteczny pomiar zależy teraz w dużej mierze od architektury wieloplatformowej, a nie od pojedynczych punktów danych.

Rodziny mierzą się z dokładnie tym samym wyzwaniem technicznym.

Jeśli monitorujesz tylko czas przed ekranem iPhone'a, umyka Ci tablet. Jeśli ograniczasz tylko SMS-y, umykają Ci komunikatory internetowe. Jak zauważyła moja koleżanka Deniz Yılmaz w kontekście śledzenia wieloplatformowego, zrozumienie nowoczesnych nawyków cyfrowych wymaga analizy synchronizacji międzyplatformowej. Musisz widzieć pełną oś czasu, łączącą luki między sesjami mobilnymi a desktopowymi klientami webowymi.

Prywatność a kontrola: Dlaczego analiza metadanych wygrywa z inwazyjnym czytaniem wiadomości

Jednym z najtrudniejszych wyzwań w monitoringu rodzinnym jest utrzymanie zaufania przy jednoczesnym zapewnieniu bezpieczeństwa. Porównanie inwazyjnego czytania wiadomości z analizą metadanych pokazuje, dlaczego to drugie rozwiązanie jest bardziej przyszłościowe.

Podejście inwazyjne: Żądanie haseł, fizyczne konfiskowanie telefonów w celu przejrzenia czatów lub instalowanie ukrytego oprogramowania do nagrywania ekranu. To często niszczy zaufanie. Co więcej, oczekiwania dotyczące prywatności ulegają zmianie. Ten sam raport Adjust wykazał, że liczba użytkowników iOS akceptujących App Tracking Transparency (ATT) wzrosła z 35% do 38%. Nawet młodsi użytkownicy stają się bardzo wyczuleni na punkcie ochrony swoich danych osobowych.

Podejście oparte na metadanych: Zamiast czytać, co jest mówione, monitorujesz znaczniki czasu, kiedy jest to mówione. Dokładnie tym zajmuje się Seen: WA Family Online Tracker. Skupia się on bezpośrednio na danych o statusie „ostatnio widziany” w aplikacjach WhatsApp i Telegram. Obserwując, kiedy profil pojawia się online i kiedy znika, aplikacja buduje wykres aktywności. Nie musisz czytać prywatnych rozmów, aby wiedzieć, że nastolatek nie spał i pisał wiadomości przez dwie godziny po porze snu.

Wydajność i niezawodność jako klucz do długofalowego sukcesu

Ostatnie porównanie dotyczy użyteczności. Narzędzia, których używają rodzice, muszą działać niezawodnie i nie obciążać urządzenia.

Narzędzia mocno ingerujące: Aplikacje, które próbują przechwytywać każde naciśnięcie klawisza lub stale przesyłać dane GPS, drastycznie zużywają baterię. Spowalniają urządzenie, co prowadzi do konfliktów. Dane o zachowaniach użytkowników sugerują, że niemal 70% osób usunie aplikację po pierwszym użyciu, jeśli poważnie wpływa ona na szybkość działania lub czas pracy baterii.

Lekka analityka: Trackery metadanych działające w chmurze funkcjonują niezależnie od procesora docelowego urządzenia. Ponieważ narzędzia takie jak Seen działają poprzez obserwację publicznych sygnałów statusu sieci, zamiast uruchamiać ciężkie procesy w tle na telefonie dziecka, całkowicie unikają drenażu baterii.

Jeśli chcesz odejść od ciągłych kłótni o urządzenia, ustalenie przejrzystych zasad opartych na obiektywnych danych o aktywności jest logicznym krokiem. Zrozumienie technicznej różnicy między wymuszaniem fizycznej blokady a obserwowaniem wzorca zachowań pozwala rodzicom zająć się rzeczywistym problemem: brakiem snu i granicami cyfrowymi. Tworzymy narzędzia w Aplikacjach ParentalPro właśnie dlatego, że wychwytywanie właściwych sygnałów — bez przekraczania granicy prywatności — sprzyja zdrowszej komunikacji.